企業の取組として情報漏洩対策はとても重要な項目のひとつであると考えます。ただ、実際に世の中で起きている情報漏洩とはどのようなものなのか? 自社でも起きる可能性はあるのか? その場合に対策すべき具体的な方法とは何なのかをご紹介いたします。是非、情報漏洩対策をご検討の企業は参考にして下さい。

昨今の情報漏洩事故と悪意のない情報漏洩

ここでは悪意のない情報漏洩に関する情報をご紹介します。

情報セキュリティ10大脅威2024

| 順位 | 組織向け脅威 |

|---|---|

| 1 | ランサムウエアによる被害 |

| 2 | サプライチェーンの弱点を悪用した攻撃 |

| 3 | 内部不正による情報漏洩 |

| 4 | 標的型攻撃による機密情報の窃取 |

| 5 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) |

| 6 | 不注意による情報漏洩等の被害 |

| 7 | 脆弱性対策情報の公開に伴う悪用増加 |

| 8 | ビジネスメール詐欺による金銭被害 |

| 9 | テレワークなどのニューノーマルな働き方を狙った攻撃 |

| 10 | 犯罪のビジネス化(アンダーグラウンドサービス) |

こちらの図は、2024年に注意すべきサイバー攻撃の脅威リストです(IPA:独立行政法人情報処理推進機構 情報セキュリティ10大脅威2024より)。

これらの脅威について意識し、対策をすることはとても重要なので最新の情報の一つとしてキャッチアップしておくことは有効です。

そして、ここで抑えておきたい重要なポイントは、リストにある内容の殆どが「悪意のあるサイバー攻撃」ということです。

6位の「不注意による情報漏洩等の被害」以外、今回のテーマである悪意の無い情報漏洩は見当たりません。

悪意の無い情報漏洩はどこに行ったのでしょうか?次の情報漏洩事故の内訳をご覧ください。

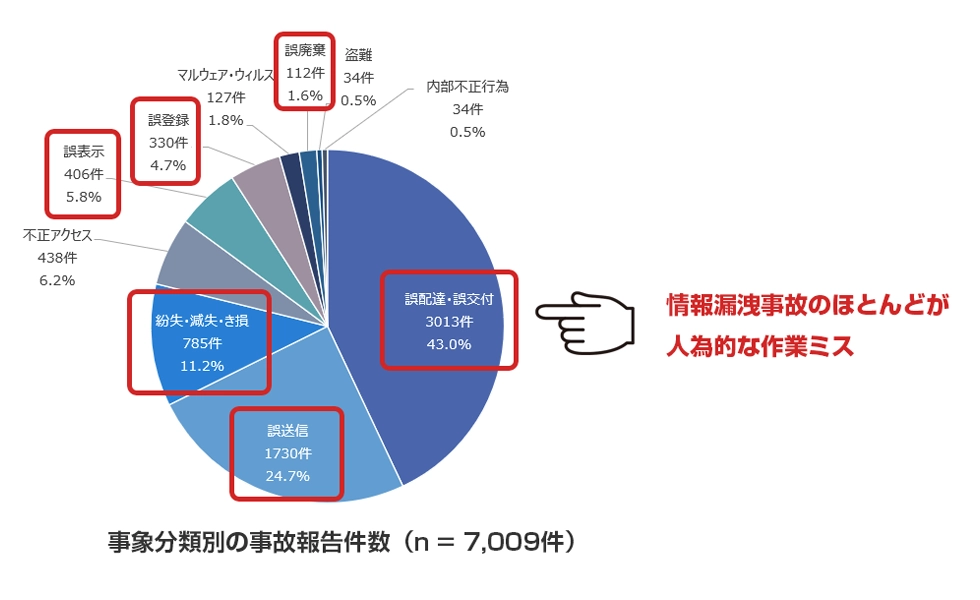

情報漏洩事故の内訳

navigate_nextJIPDEC:一般財団法人日本情報経済社会推進協会 2022年度個人情報の取り扱いにおける事故報告集計結果より

JIPDEC(日本情報掲載社会推進協会)からは、2022年度に1460社から7009件の情報漏洩事故が起きたと報告されています。

実際に表の内訳を見てみると赤枠で囲んだ、悪意の無い人的ミス(誤配達や誤送信といった、「誤」なんとか、紛失や設定ミスなど)が9割以上を締めていることがわかります。

つまり…

これが悪意のない情報漏洩事故の正体です。

通常業務、または良かれと思って行った行為が、確認不足など、悪意はそこにはないが結果情報漏洩を起こしてしまったということが今までの資料から導かれた答えです。

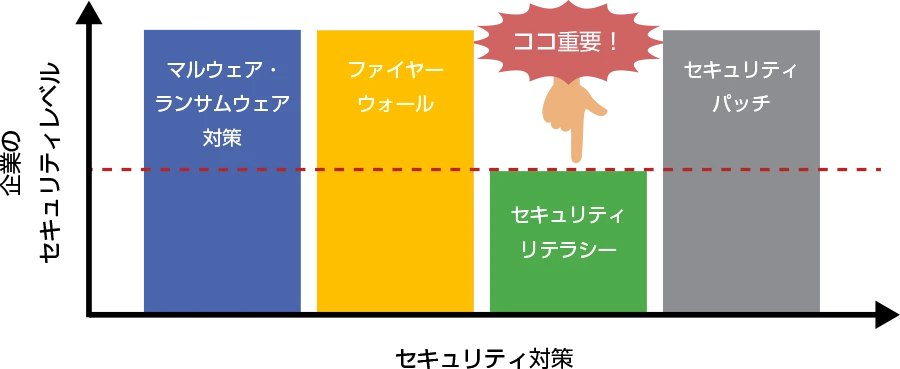

もちろんマルウェアやランサムウェア対策に備えてバックアップを取得する、またはその他の悪意のあるサイバー攻撃への対策は行う必要はあります。

しかし、情報漏洩の大半をしめる、「悪意のない情報漏洩対策」について取り組むことのほうが優先度的に高いというはあながち間違った判断ではないのではないでしょうか?

具体的な対策

ここからは上記でご説明した「悪意のない情報漏洩対策」について、具体的な対策案をご紹介していきます。

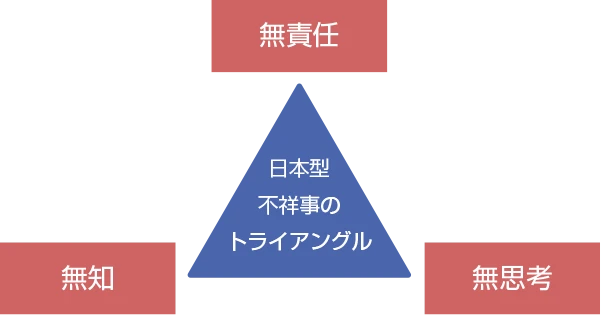

犯罪心理学者のドナルド・クレッシー氏が1950年に提唱した、情報漏洩対策や不正対策に有効と言われている「不正のトライアングル」はご存知でしょうか? 情報漏えい対策のセミナーなどで投影されることがあるのでご覧になったことがある方もいらっしゃるかもしれません。ドナルド・クレッシー氏の「不正のトライアングル」は悪意を持った不正に対して有効なフレームワークということから、日本の企業・組織風土に合わせた日本独自の「日本型不祥事のトライアングル」というものが提唱されました。

日本型不祥事のトライアングル

このモデルの3要素

- 「無責任」は「自分の業務に責任感を抱かない、または、自分の立場に期待される役割を果たさない」

- 「無知」は「何が正しく何が誤りなのか理解していない、または、自分の立場や会社が利害関係者から何を期待されているか理解していない」

- 「無思考」は「すべてを決定権限者や周囲の人々、マニュアル、ルールなどに依存し、指示通りにやっているのだから問題ない、周りと同じようにやっているのだから大丈夫、と思考停止する」

この状態が悪意のない情報漏洩のが起きる要素となる為、この3要素を揃わせないことが悪意のない情報漏洩を防ぐヒントになります。

具体的な対策はある?

上記でご紹介した「無知」「無責任」「無思考」に対して対策をしていくことで、悪意のない情報漏えい事故は防げるのではないでしょうか? 今回はそのために必要な2つのアプローチをご紹介します。

ICTリテラシーの向上

- 根気強く社内のICTリテラシー向上に取り組む

- 業務で取り扱う情報の重要性を理解する

- 機微情報が外部に漏洩した場合どのようなリスクがあるのか理解する

適切なアクセスコントロール

- そもそも重要な情報にアクセスさせない

- 情報の持ち出しをさせない

ICTリテラシーの向上

多大な費用を掛けてセキュリティ対策を行ったとしても、情報の重要性を理解していない社員が一人でも居ると、会社のセキュリティレベルは一気に下がってしまいます。

国内外の大手企業や政府機関のように多大なコストを掛けて、ICTセキュリティ対策を怠って居るわけがない企業が情報漏えい事故を起こす理由の一つは、ここに理由があるではないでしょうか。

いくらランサムウェア対策をしても、ふと気が抜けた瞬間に開いてしまった一通の電子メールで社内にウイルスが感染というケースは少なくないと思います。

様々な要因はありますが、情報漏洩をして会社にダメージを与えようと悪意を持った情報漏洩は比率的には少ないと考えます。

会社では残業禁止のため、USBメモリにデータをコピーして自宅で作業をしようと持ち帰ったところ紛失してしまったり、あとでファイリングしようと思って置いておいた印刷物が風に飛ばされて紛失したり、業務用PCをクルマに置いたまま食事をしていたら車上荒らしにあった等、悪意の無い情報漏洩を減らすためには、全社的なICTセキュリティリテラシーを向上させることはとても大切です。

適切なアクセスコントロール

そして2つめ対策のとしてご紹介するのは、「適切なアクセスコントロール」です。しかし、そもそも業務上不要な情報にアクセスさせないためには、以下の内容を確認して決定する必要があります。これは結構たいへんなプロセスを踏む必要があります。

- 社内で何が重要な情報なのか?

- 重要な情報にアクセスすることができる端末の制限はできているか?

- 重要な情報にアクセスして良い人はだれなのか?

- 適切な認証は行われているか?

そもそも情報を持ち出させない

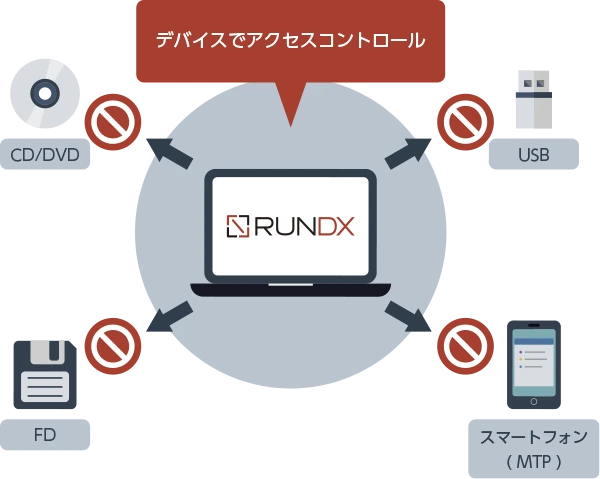

上記でご紹介した2つの対策は有効でありますが、企業にとっては実現までには時間と労力がかかるケースがあります。そこで、これらの対策を実現するまでの間に、まずは「情報を持ち出せない」環境を作るというのも一つの手段ではないでしょうか? 簡単に実現するには「デバイス制御」ツールを利用することをお勧めします。

デバイス制御ソフトウェアのRunDX(ランディーエックス)は、会社や組織内のPCにおいてUSBメモリなど、様々な外部デバイスの利用を制限し、データの不正な持ち出しを防止します。簡単導入・運用をコンセプトにしており、今すぐできる対策を可能とします。

まとめ

情報漏えい事故は『悪意のない人的ミス』が多くを占めている

- 具体的な対策は、全社的なICTリテラシーの向上を目的とし、社員教育を継続的に実施すること

- 重要情報に対する適切なアクセスControlを行い、業務上不要な情報にアクセスさせない環境の構築を行うこと

- RunDXを使ってそもそも情報が持ち出せない環境を作るという選択肢も有効