現代では急速にデジタル化が進んでおり、スマートフォンやノートパソコンなどのデバイスを業務で利用する機会が増えています。

しかし、業務の利便性が向上した一方で、セキュリティリスクに関する問題も浮上してきました。そのため、企業のセキュリティ対策を従来の境界型防御からゼロトラストの考え方に基づいてアップデートする必要があります。

本記事では、ゼロトラストの概要や重要性、具体的なモデルについて解説します。

目次

ゼロトラストとは

ゼロトラストとは、社内・社外のネットワークを区別せず、全てのアクセスを信用しないというセキュリティの考え方です。情報資産へのアクセスがあるたびに、その安全性(ユーザーやデバイスが安全かなど)を厳格にチェックします。

従来のセキュリティ対策(境界型防御)は、社内ネットワークは安全、社外は危険という前提でした。しかし、テレワークやクラウドサービスの普及で、この境界線が曖昧になり、従来の対策では外部からの脅威を防ぎ切れなくなりました。

ゼロトラストでは、アクセスする人やデバイスに関係なく、毎回認証を行います。そのため、不正アクセスやマルウェア感染のリスクを大幅に減らすだけではなく、情報漏えいを防ぎ、安全な業務環境を維持できます。

ゼロトラストが必要とされる4つの理由

ゼロトラストが必要とされる4つの理由を解説します。

- クラウドサービスの普及

- リモートワークの増加

- 企業内部からの情報漏えいの増加

- 社外コラボレーションの増加

クラウドサービスの普及

ゼロトラストが必要とされる理由の一つに、企業や行政機関でクラウドサービスの利用が広がり、重要な情報がクラウド上に集約されるようになったことが挙げられます。

従来のVPNを用いたセキュリティ対策は、社内ネットワークからのアクセスを前提としていました。しかし、基幹システムや各種アプリケーションがクラウドへ移行し、社外からのアクセスが当たり前になった今、従来のVPNだけでは十分な安全性を確保できません。

そのため、全てのアクセスを常に検証するゼロトラストの導入が不可欠になりつつあります。

リモートワークの増加

リモートワークの普及も、ゼロトラストが必要とされる大きな理由です。従来の境界型セキュリティでは、社外からのアクセスに対する安全性を確保し切れなくなってきました。

新型コロナウイルス感染症の影響で、多くの企業がテレワークやハイブリッドワークを導入し、社外から社内ネットワークへのアクセスが急増しました。しかし、従来のVPNによるセキュリティ対策だけでは、不正アクセスを完全に防ぐことは困難です。

企業の情報資産を守るためには、全てのアクセスを常に検証するゼロトラストの導入が不可欠といえるでしょう

企業内部からの情報漏えいの増加

企業内部からの情報漏えいリスクの高まりも、ゼロトラストが必要とされる理由です。

近年、ノートパソコンやスマートデバイスの業務利用が増え、紛失や盗難、さらには内部不正による情報漏えいリスクが増加しています。社員のセキュリティ意識の低さから、パスワードの安易な共有などが行われ、情報漏えいにつながるケースも少なくありません。

社内ネットワークからのアクセスだからといって安全とは限りません。ゼロトラストの考え方に基づき、多要素認証などのより厳格なセキュリティ対策が求められています。

社外コラボレーションの増加

社外との連携、つまりコラボレーションの増加もゼロトラストが求められる背景の一つです。

例えば、顧客や取引先との連携のために、オンラインストレージなどのツールを利用する機会が増加しています。しかし、これらのツールに適切なセキュリティ対策が十分に施されていない場合、マルウェア感染や情報漏えいのリスクが高まります。

従来のVPNを前提としたセキュリティ対策でこのようなリスクに全て対応するのは困難です。そのため、ゼロトラストの考え方に基づいた、より強固な対策が求められています。

ゼロトラストを導入するメリット

企業がゼロトラストを導入する3つのメリットを紹介します。

- 柔軟な働き方を実現できる

- クラウドサービスを安心して利用できる

- インシデント防止につながる

柔軟な働き方を実現できる

ゼロトラスト導入のメリットの一つは、柔軟な働き方を実現しながら、セキュリティも強化できる点です。前述の通り、従来の境界型防御では社内ネットワークのみが安全とされていましたが、テレワークの普及によりこの境界は曖昧になっています。

ゼロトラストは、社内・社外を問わず全てのアクセスを検証するため、従業員は働く場所や使用するデバイスを選ばず、安全に社内システムやデータにアクセスすることが可能です。その結果、環境に縛られない働き方ができるようになります。

さらに、VPNなど特定の場所にアクセスが集中することが少なくなり、通信環境の混雑緩和によって快適な作業環境を実現できるため、生産性向上にもつながるでしょう。

クラウドサービスを安心して利用できる

ゼロトラストの導入は、クラウドサービスをより安全に利用できる環境を整え、テレワークの推進を後押しします。

従来のセキュリティ対策では、クラウドサービスへのアクセス認証後の監視体制が十分ではありませんでした。しかしゼロトラストを導入すれば、通信ログやアクセス状況の監視によって不正アクセスや情報漏えいのリスクを大幅に低減することが可能です。

社外からのアクセスも対象のため、さまざまな外部サービスを利用する際も以前より安心して利用できるのは大きなメリットといえるでしょう。

インシデント防止につながる

セキュリティインシデントを未然に防止しやすくなるのも、ゼロトラストを導入するメリットです。

従来の境界型防御では、一度認証を通過したアクセスは無条件に信用されてしまうため、内部からの脅威や認証情報の漏えいによるリスクがありました。しかし、ゼロトラストでは全てのアクセスを毎回厳格に検証します。

その結果、組織全体のセキュリティレベルが向上し、結果としてセキュリティインシデントが発生するリスクを大幅に低減できます。

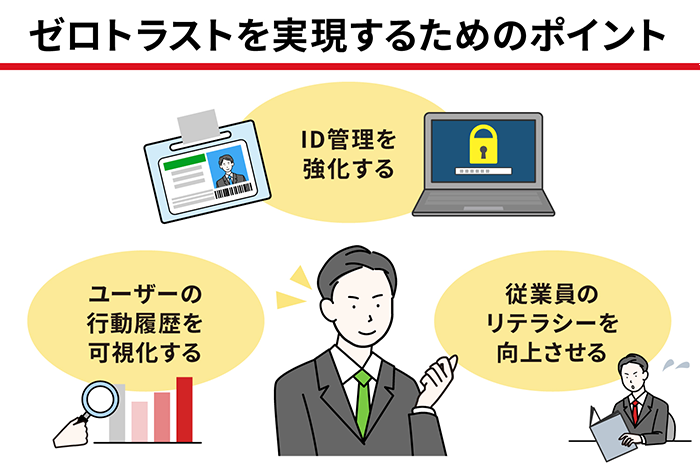

ゼロトラストを実現するための3つのポイント

ここからは、ゼロトラストを実現するための3つのポイントを解説します。

- ID管理を強化する

- ユーザーの行動履歴を可視化する

- 従業員のリテラシーを向上させる

ID管理を強化する

ゼロトラストを実現するためには、ID管理の強化が不可欠です。従来のIDとパスワードによる認証だけでは、なりすましや情報漏えいのリスクを防ぎ切れません。

多要素認証(MFA)やIPアドレス制限などを導入し、アクセスごとにユーザーとデバイスの安全性を検証することが重要です。

さらに、シングルサインオン(SSO)の導入などにより、複数のID・パスワードを一元管理することも効果的です。これにより、ID管理の効率化とセキュリティ強化を同時に実現できます。

ユーザーの行動履歴を可視化する

ゼロトラストを実現するには、ユーザーの行動履歴(アクセスログ)を可視化し、分析することが重要です。

誰が・いつ・どこにアクセスしたのかを把握することで、不審な挙動を早期に検知し、不正アクセスや情報漏えいを未然に防げます。

またアクセスログの分析は、セキュリティインシデント発生時の原因究明だけではなく、普段からのセキュリティ強化にも役立ちます。

従業員のリテラシーを向上させる

ゼロトラストを機能させるには、システムを適切に運用する体制を整えるとともに、従業員一人ひとりのセキュリティ意識(リテラシー)を高めることが不可欠です。

いくら高度なセキュリティ対策を導入しても、それを使う従業員がゼロトラストの重要性を理解していなければ、その効果は十分に発揮されません。そのため、社内研修などを実施し、ゼロトラストの必要性や具体的なメリット、日々の業務で注意すべき点などを周知徹底する必要があります。

適切な担当者の配置や、ゼロトラストに対応したソリューションの導入も重要です。全従業員に高いセキュリティ意識を持たせることで、安全な業務環境を実現できるでしょう。

ゼロトラストの具体的なソリューション

ゼロトラストを導入する前に、具体的なソリューションについて理解を深めておきましょう。

- ユーザー認証

- エンドポイントセキュリティ

- ネットワークセキュリティ

- クラウドセキュリティ

ユーザー認証

ユーザー認証はゼロトラストの実現において特に重要です。ユーザー認証を強化すれば、あらゆる利用環境でより安全に業務を行えるようになるためです。

具体的な対策として、IDaaS(Identity as a Service)の導入が挙げられます。IDaaSは、クラウド上でIDやパスワードを一元管理し、シングルサインオン(SSO)や多要素認証(MFA)などの機能を提供するサービスです。このようなサービスを導入すれば、ID管理の効率化とセキュリティ強化を両立できます。

さらにパスワードだけではなく、生体認証(指紋認証、顔認証など)やワンタイムパスワードなどの認証方法を組み合わせることで、なりすましによる不正アクセスを防止できるでしょう。

エンドポイントセキュリティ

エンドポイントセキュリティは、デバイスの保護やデバイスからの情報漏えい防止のために不可欠であり、ゼロトラストを実現する上で欠かせないソリューションです。

エンドポイントとは、パソコンやスマートフォン、タブレットなど、ネットワークに接続して利用するあらゆるデバイスを指します。従業員がこれらのデバイスを社内外のさまざまな場所で使用する現代でエンドポイントを保護することは、ゼロトラストの基本です。

エンドポイントセキュリティでは、EPP(Endpoint Protection Platform)や EDR (Endpoint Detection and Response)といった技術が活用されます。EPPは、マルウェアの侵入を未然に防ぐためのシステムです。EDRは万が一マルウェアが侵入した場合に、その検知・封じ込め・駆除を迅速に行うシステムを指します。

ネットワークセキュリティ

ゼロトラストでは、ネットワークを流れる全ての通信を検証し、安全性を確保することが求められます。社内・社外を問わず、あらゆる場所からのアクセスが増加する中で信頼できるネットワーク環境を構築するには、適切なセキュリティ対策が不可欠です。

例えば、SWG(Secure Web Gateway)を導入することで、従業員のインターネットアクセスをフィルタリングし、悪意のあるWebサイトや不正なコンテンツへのアクセスを防止できます。また、SDP(Software Defined Perimeter)を活用すれば、従来のファイアウォールでは防ぎ切れない、巧妙なサイバー攻撃にも対処することが可能です。

クラウドセキュリティ

ゼロトラストを実現するためには、十分なクラウドセキュリティも欠かせません。クラウドサービスへのアクセスは、ID認証やアクセス権限などに基づき、厳格に制御される必要があります。

クラウドセキュリティでは、CASB(Cloud Access Security Broker)やCSPM(Cloud Security Posture Management)といった技術が活用されます。CASBは、クラウドサービスの利用状況を可視化し、不正なアクセスや情報漏えいを防ぐシステムです。CSPMは、クラウド環境の設定ミスやセキュリティ上の脆弱性を検出し、修正対応をサポートします。

ゼロトラストの導入で柔軟なセキュリティ対策を実施しよう

ゼロトラストは、「全てのアクセスを信用しない」ことを原則とする新しいセキュリティの考え方です。クラウドサービスの利用やテレワークが普及した現代において、ゼロトラストは企業の情報資産を守るための強力な対策になります。

セキュリティインシデントは、企業の信頼を大きく損なう可能性があります。被害を未然に防ぎ、ビジネスを安全に継続するためには、ゼロトラストの導入が不可欠です。

ゼロトラストの考え方を実現するには、外部デバイスの利用制限による情報漏えい対策が重要です。ラネクシーの「RunDX」は、USBメモリなどの外部デバイスの使用を制限し、内部からの情報漏えいを防止するデバイス制御ソフトウェアです。特定のデバイスのみを許可する柔軟なポリシー設定や、サーバーレスでの運用も可能で、企業のセキュリティ強化に貢献します。ゼロトラスト環境の構築に、RunDXの導入をご検討ください。

RunDX について詳しくはこちら

RunDX 無料トライアルはこちら

お問い合わせはこちら

目次

株式会社ラネクシー RunDX 担当者

20年近くにわたりデバイス制御と向き合い、活用方法を模索し続けているRunDXの製品担当。

新たな活用方法はないかどうか最新のトレンドにアンテナを張り、皆さまに役立つ情報をお届けします!